En esta entrada utilizaremos Flipper Zero para crear una Red Wifi (gratis), que tenga un portal … Wifi Gratis?: Creando un Portal Cautivo con Flipper ZeroRead more

Wireless Hacking

Técnicas de pentesting para redes inalámbricas

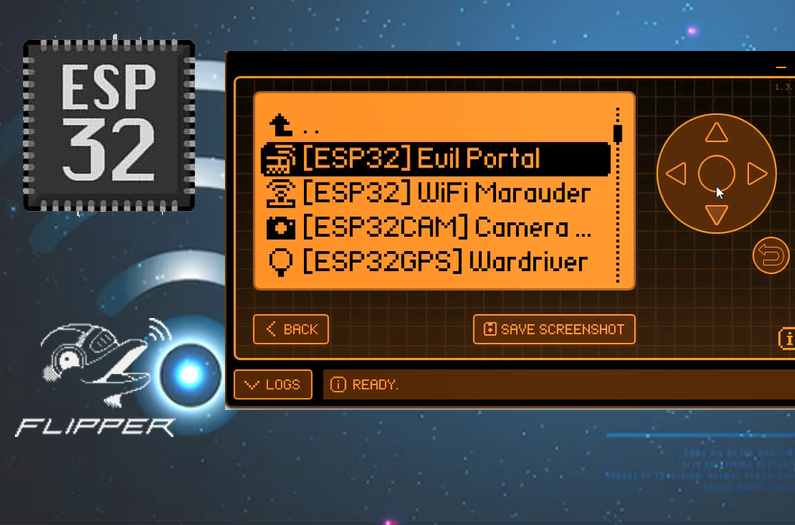

Extrayendo claves Wi-fi con Flipper Zero

En esta entrada utilizaremos Flipper Zero para extraer claves de Wifi en equipos Windows, aprovechando la … Extrayendo claves Wi-fi con Flipper ZeroRead more

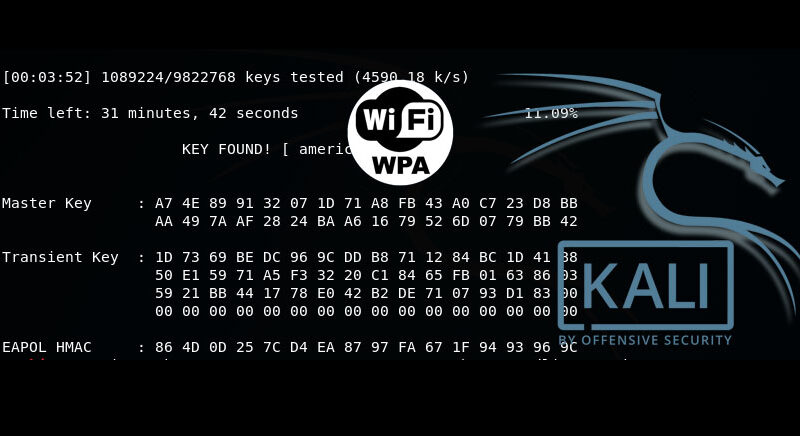

Crackear contraseñas WPA utilizando hashcat

En el post anterior http://labitacoradelhacker.com/obtener-contrasenas-en-redes-wpa-wpa2-usando-kali-linux-y-aircrack/, vimos como obtener obtener la contraseña de una red wpa, a … Crackear contraseñas WPA utilizando hashcatRead more

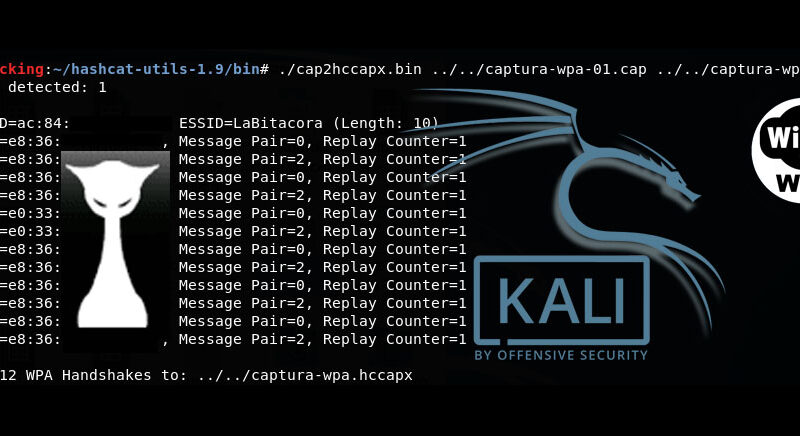

Obtener contraseñas en redes WPA/WPA2 usando Kali Linux y AirCrack

Para descrifrar la contraseña de una red wpa de clave compartida (como la mayoría usada en … Obtener contraseñas en redes WPA/WPA2 usando Kali Linux y AirCrackRead more