Con el auge del uso de la inteligencia artificial en varias ramas del conocimiento, es inevitable … ¿Nos quedaremos sin trabajo? IA en seguridad ofensiva: PentestGPTRead more

Writeups

Soluciones a máquinas virtuales preparadas para practicar pentesting

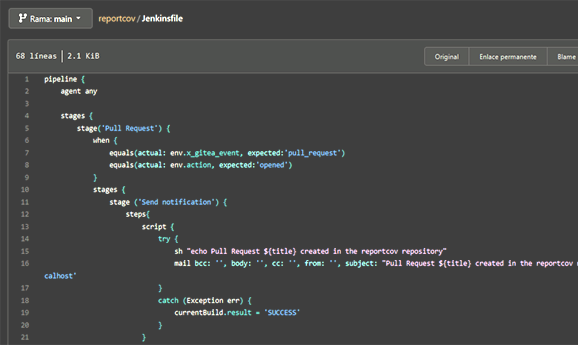

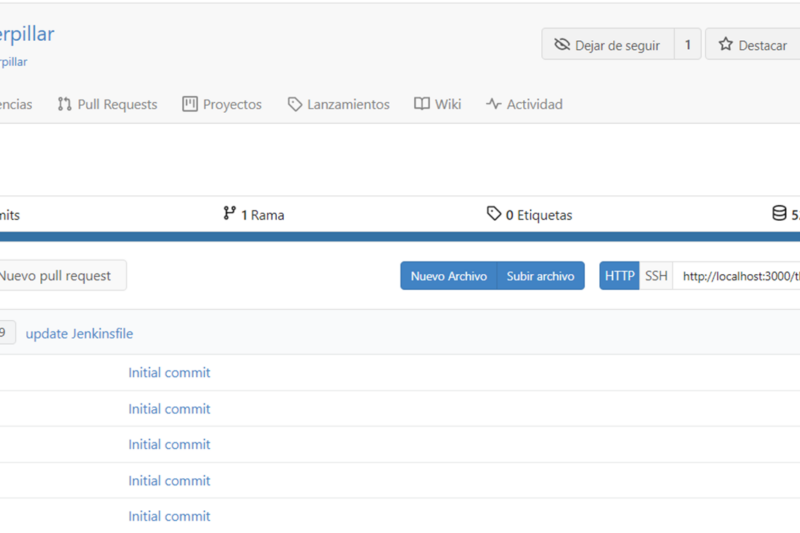

Vulnerabilidades en entornos CI/CD (Parte 4) OWASP Top 10 + CI/CD Goat Hard (Dormouse)

En esta serie de entradas, repasaremos el top ten de riesgos para entornos de integración continua … Vulnerabilidades en entornos CI/CD (Parte 4) OWASP Top 10 + CI/CD Goat Hard (Dormouse)Read more

Vulnerabilidades en entornos CI/CD (Parte 3) OWASP Top 10 + CI/CD Goat Moderate y Hard

En esta serie de entradas, repasaremos el top ten de riesgos para entornos de integración continua … Vulnerabilidades en entornos CI/CD (Parte 3) OWASP Top 10 + CI/CD Goat Moderate y HardRead more

Vulnerabilidades en entornos CI/CD (Parte 2) OWASP Top 10 + CI/CD Goat Easy y Moderate

En esta serie de entradas, repasaremos el top ten de riesgos para entornos de integración continua … Vulnerabilidades en entornos CI/CD (Parte 2) OWASP Top 10 + CI/CD Goat Easy y ModerateRead more

Metasploitable 3 (Parte 6: Steganografía + Cards )

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 (Parte 6: Steganografía + Cards )Read more

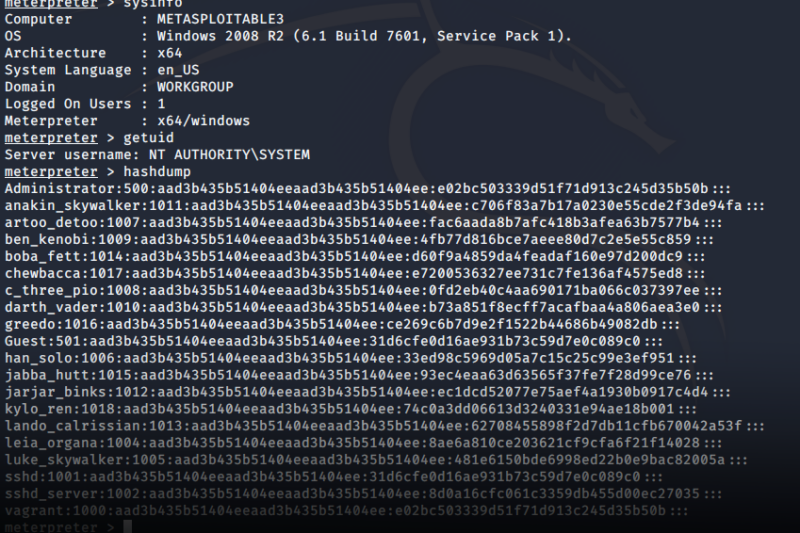

Metasploitable 3 (Parte 5 Hashdump + SSH+ Kiwi)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 (Parte 5 Hashdump + SSH+ Kiwi)Read more

Metasploitable 3 – Solución (Parte 4 – Manage Engine + Elasticsearch + Glassfish)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 – Solución (Parte 4 – Manage Engine + Elasticsearch + Glassfish)Read more

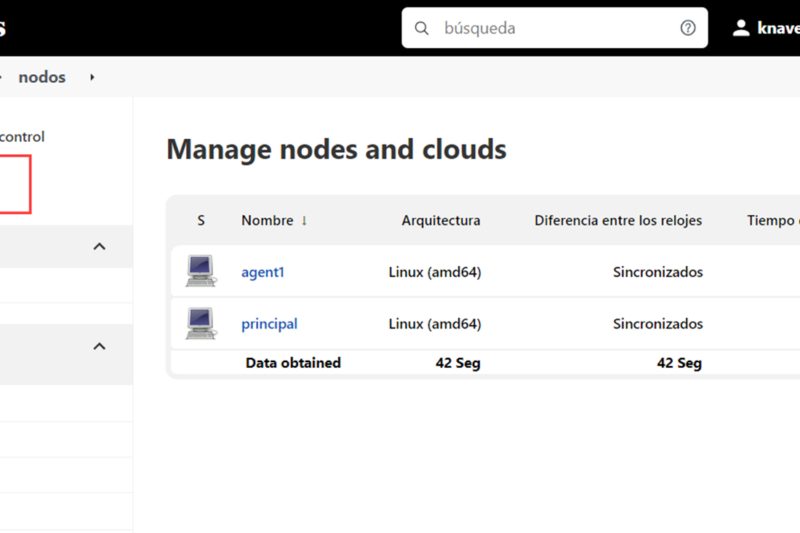

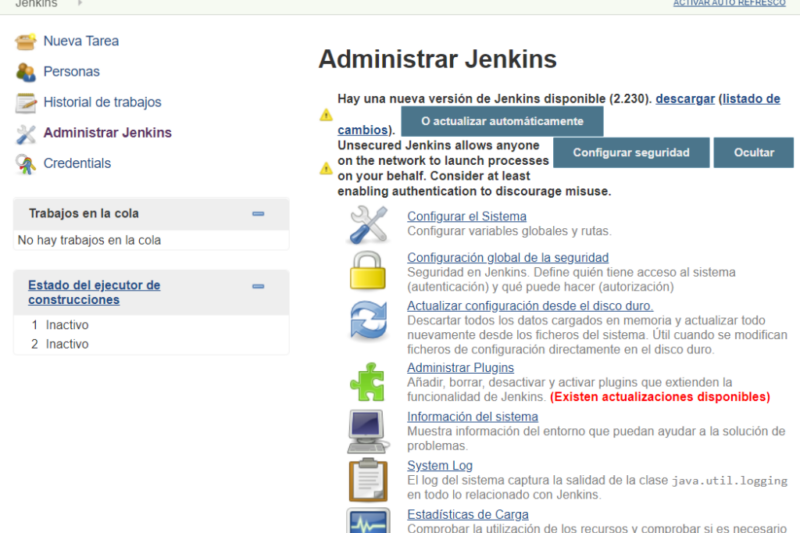

Metasploitable 3 – Solución (Parte 3 – Jenkins + Tomcat + Mysql + WordPress)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 – Solución (Parte 3 – Jenkins + Tomcat + Mysql + WordPress)Read more

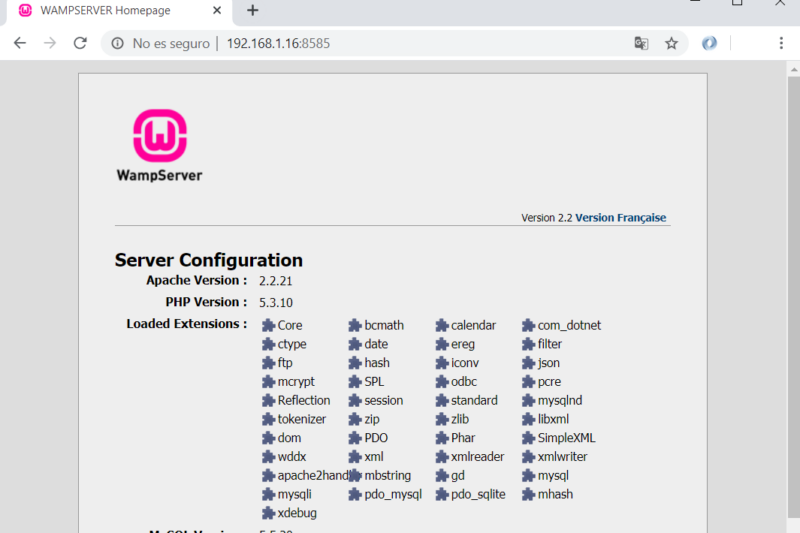

Metasploitable 3 – Solución (Parte 2 – HTTP + Upload)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 – Solución (Parte 2 – HTTP + Upload)Read more

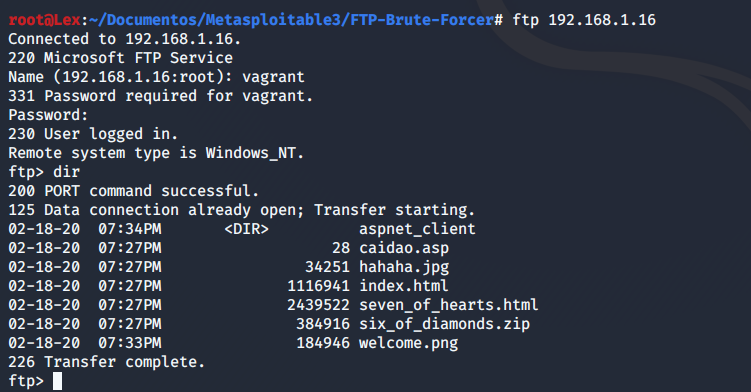

Metasploitable 3 – Solución (Parte 1 – FTP)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 – Solución (Parte 1 – FTP)Read more