En esta serie de entradas analizaremos en detalle el ataque de inyección NoSQL, empleando diferentes técnicas … No todo es «select * from» – NoSQL Injection (Parte 2) – PrácticaRead more

hacking

Extrayendo claves Wi-fi con Flipper Zero

En esta entrada utilizaremos Flipper Zero para extraer claves de Wifi en equipos Windows, aprovechando la … Extrayendo claves Wi-fi con Flipper ZeroRead more

Pentesting de aplicaciones iOS (Parte 2) Evadir el control anti-jailbreak

En esta serie de entradas, vamos a ver como realizar pruebas de pentesting en aplicaciones para … Pentesting de aplicaciones iOS (Parte 2) Evadir el control anti-jailbreakRead more

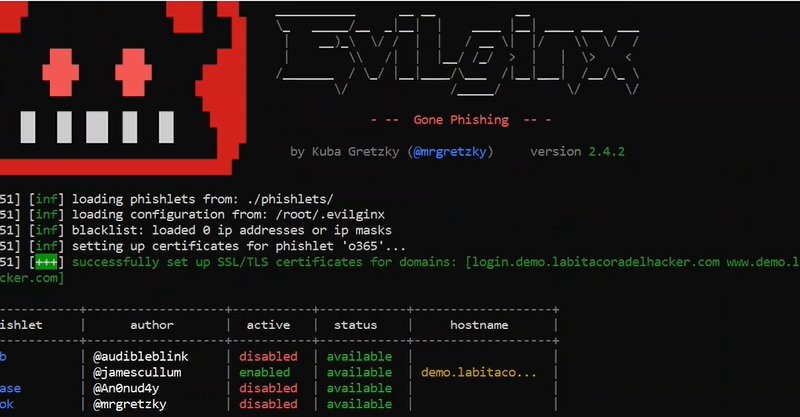

Phishing de otro nivel: Evilginx2

Advertencia: La información contenida en este post es solo con fines educativos o para realizar pruebas … Phishing de otro nivel: Evilginx2Read more

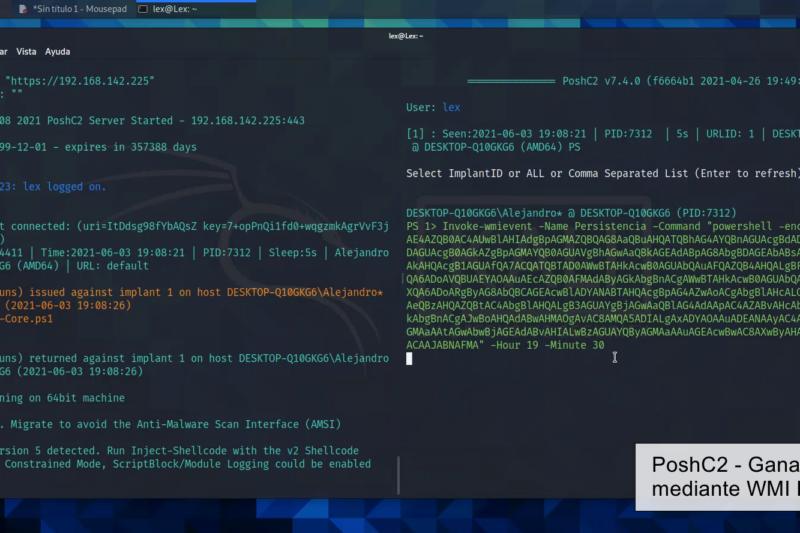

¿Y ahora qué?: Ganar persistencia con WMI Event y POSH C2

Hemos ganado acceso a un equipo, tal vez con privilegios básicos de usuario. La máquina nos … ¿Y ahora qué?: Ganar persistencia con WMI Event y POSH C2Read more

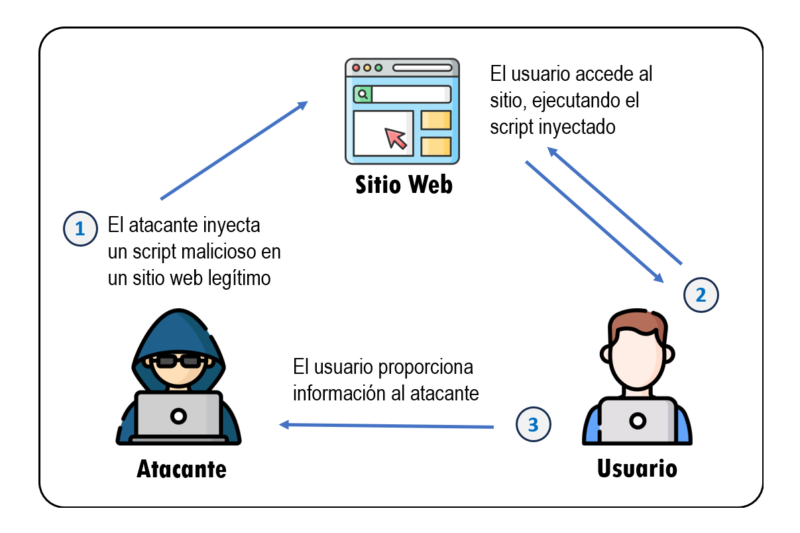

Cross Site Scripting: De una alerta reflejada a un robo de cookies

Uno de los ataques que permanece desde hace muchos años en la lista top 10 de … Cross Site Scripting: De una alerta reflejada a un robo de cookiesRead more

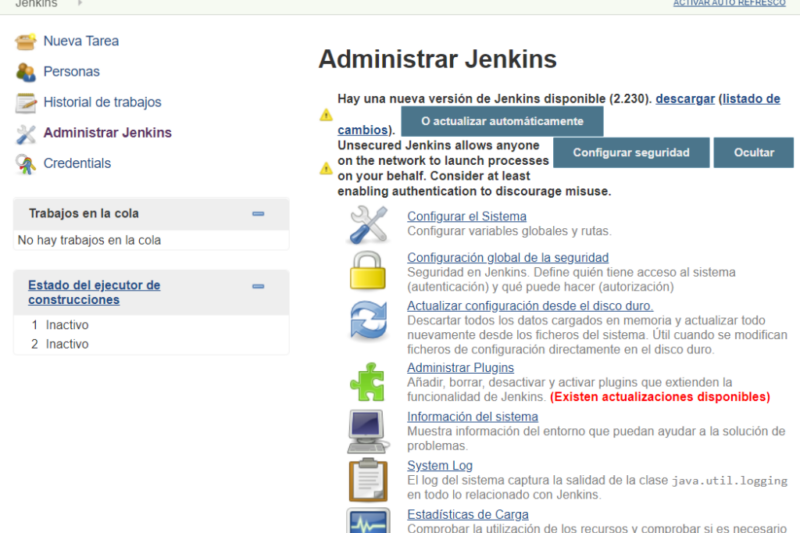

Metasploitable 3 – Solución (Parte 3 – Jenkins + Tomcat + Mysql + WordPress)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 – Solución (Parte 3 – Jenkins + Tomcat + Mysql + WordPress)Read more

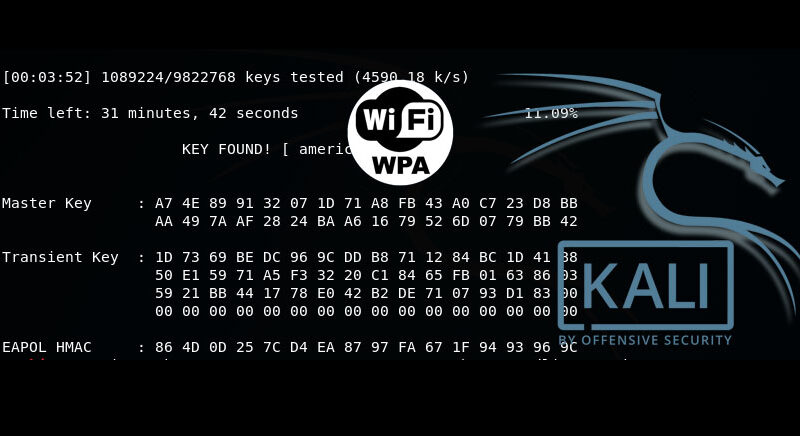

Obtener contraseñas en redes WPA/WPA2 usando Kali Linux y AirCrack

Para descrifrar la contraseña de una red wpa de clave compartida (como la mayoría usada en … Obtener contraseñas en redes WPA/WPA2 usando Kali Linux y AirCrackRead more