Un dato innegable en los últimos años, es el aumento constante de data leaks, que, entre … Revisa tu actividad: Cómo saber si alguien ha accedido a mi cuentaRead more

General

Post de contenido general

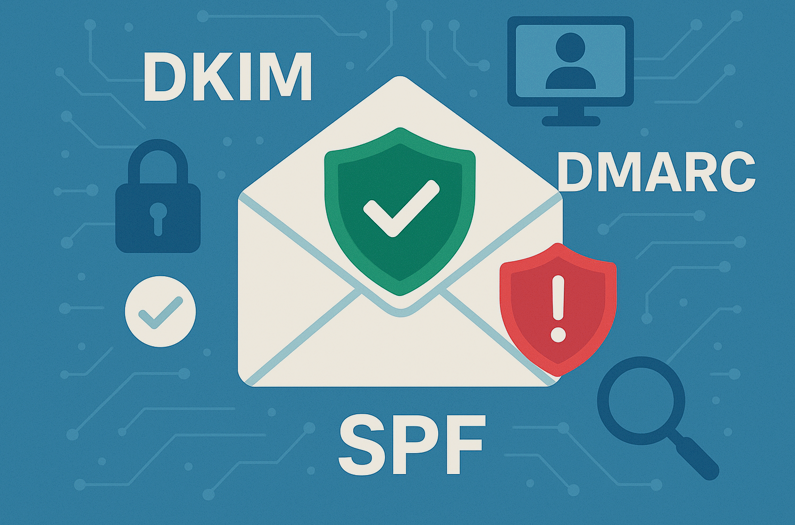

SPF, DKIM y DMARC : ¿Qué son y para que sirven?

Desde mayo, Microsoft comenzó a exigir requisitos más estrictos para el envío de correo, principalmente a … SPF, DKIM y DMARC : ¿Qué son y para que sirven?Read more

Tips de seguridad: Como proteger tu teléfono móvil

Por fin te has comprado ese equipo que tanto querías, y sabes que lo utilizarás para … Tips de seguridad: Como proteger tu teléfono móvilRead more

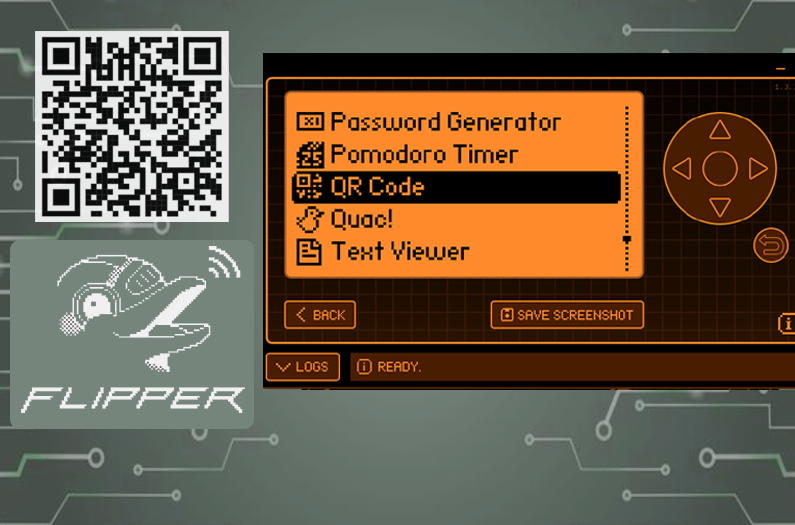

Como generar QRs con Flipper Zero

En esta entrada utilizaremos Flipper Zero para generar QRs, aprovechando la capacidad QR Code. Antes de … Como generar QRs con Flipper ZeroRead more

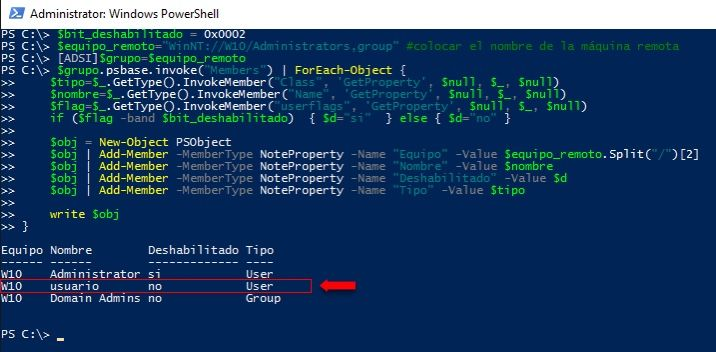

Powershell: Cómo detectar usuarios locales con privilegios administrativos

Muchas veces como administradores de dominio, nos podemos topar con situaciones que requieren ejecutar instrucciones de … Powershell: Cómo detectar usuarios locales con privilegios administrativosRead more

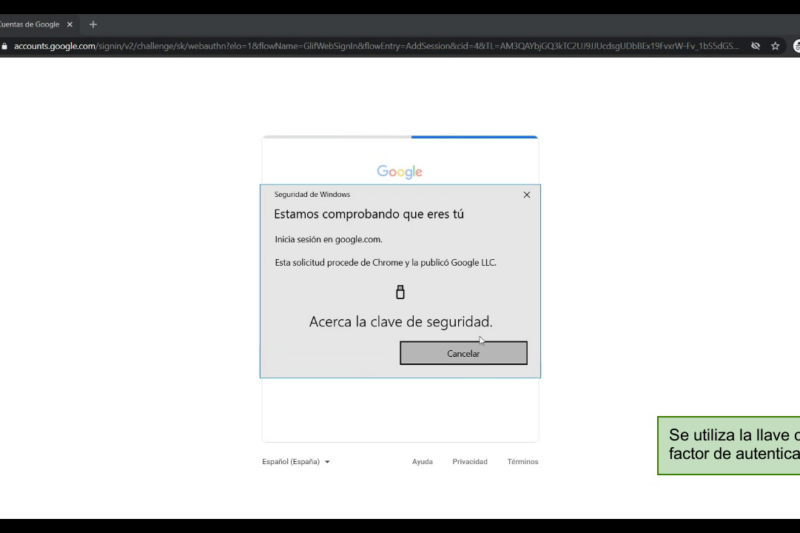

MFA: Configurar un token Fido en una cuenta de Google

Cuantas veces hemos escuchado lo siguiente: Una alternativa, es usar tokens físicos basadas en FIDO U2F. … MFA: Configurar un token Fido en una cuenta de GoogleRead more

root@lex: ~# echo «Hola bitácora»

La bitácora del hacker es un proyecto (demorado) cuyo propósito es registrar información relevante de ciberseguridad, … root@lex: ~# echo «Hola bitácora»Read more