Por fin te has comprado ese equipo que tanto querías, y sabes que lo utilizarás para … Tips de seguridad: Como proteger tu teléfono móvilRead more

Application Security

Información relacionada a seguridad en aplicaciones

Pentesting en Websockets

Como usuarios finales, a menudo utilizamos aplicaciones de chat, herramientas colaborativas (como Figma por ejemplo), o … Pentesting en WebsocketsRead more

No todo es «select * from» – NoSQL Injection (Parte 2) – Práctica

En esta serie de entradas analizaremos en detalle el ataque de inyección NoSQL, empleando diferentes técnicas … No todo es «select * from» – NoSQL Injection (Parte 2) – PrácticaRead more

No todo es «select * from» – NoSQL Injection (Parte 1) – Fundamentos

En esta serie de entradas analizaremos en detalle el ataque de inyección NoSQL, empleando diferentes técnicas … No todo es «select * from» – NoSQL Injection (Parte 1) – FundamentosRead more

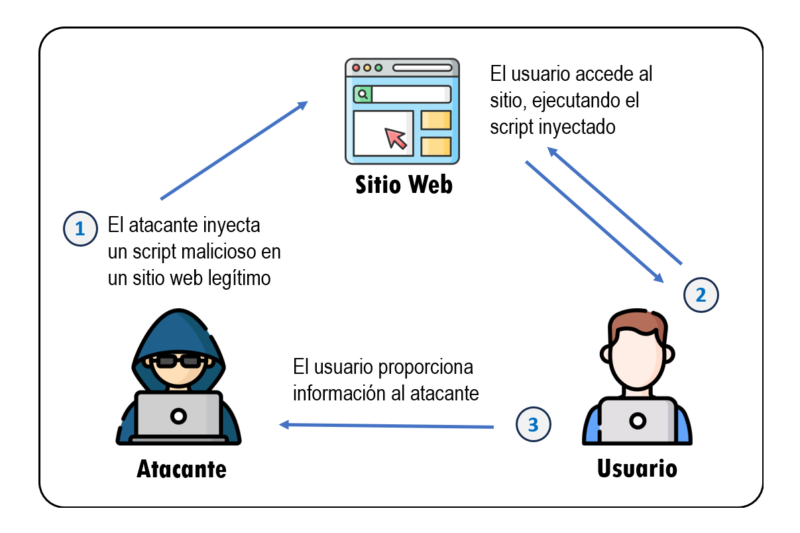

Cross Site Scripting: De una alerta reflejada a un robo de cookies

Uno de los ataques que permanece desde hace muchos años en la lista top 10 de … Cross Site Scripting: De una alerta reflejada a un robo de cookiesRead more