La Inteligencia Artificial tiene muchos usos hoy en día. Uno de los más conocidos son los … OSINT con lenguaje natural: Integrando GPT y Shodan con PythonRead more

cybersecurity

Extrayendo claves Wi-fi con Flipper Zero

En esta entrada utilizaremos Flipper Zero para extraer claves de Wifi en equipos Windows, aprovechando la … Extrayendo claves Wi-fi con Flipper ZeroRead more

Pentesting de aplicaciones iOS (Parte 3) Interceptar el tráfico con Burp Suite y Bypass de SSL Pinning

En esta serie de entradas, vamos a ver como realizar pruebas de pentesting en aplicaciones para … Pentesting de aplicaciones iOS (Parte 3) Interceptar el tráfico con Burp Suite y Bypass de SSL PinningRead more

Vulnerabilidades en aplicaciones LLM (Parte 2) OWASP Top 10 LLM

En esta serie de entradas, repasaremos algunas técnicas para realizar para realizar pruebas de seguridad sobre … Vulnerabilidades en aplicaciones LLM (Parte 2) OWASP Top 10 LLMRead more

Pentesting de aplicaciones iOS (Parte 2) Evadir el control anti-jailbreak

En esta serie de entradas, vamos a ver como realizar pruebas de pentesting en aplicaciones para … Pentesting de aplicaciones iOS (Parte 2) Evadir el control anti-jailbreakRead more

Vulnerabilidades en aplicaciones LLM (Parte 1) Fundamentos

En esta serie de entradas, repasaremos algunas técnicas para realizar pruebas de seguridad sobre aplicaciones LLM. … Vulnerabilidades en aplicaciones LLM (Parte 1) FundamentosRead more

Pentesting de aplicaciones iOS (Parte 1) Fundamentos y escaneo inicial

En esta serie de entradas, vamos a ver como realizar pruebas de pentesting en aplicaciones para … Pentesting de aplicaciones iOS (Parte 1) Fundamentos y escaneo inicialRead more

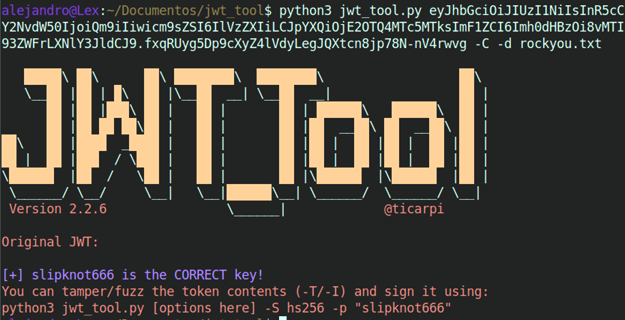

Explotando JSON Web Tokens (JWT)

Advertencia: La información contenida en este post es solo con fines educativos o para realizar pruebas … Explotando JSON Web Tokens (JWT)Read more

Pentesting en APIs (Parte 3) – OWASP Top 10

En esta serie de entradas, repasaremos algunas técnicas para realizar pentesting sobre APIs. En esta tercera … Pentesting en APIs (Parte 3) – OWASP Top 10Read more

Pentesting en APIs (Parte 2) – OWASP Top 10

En esta serie de entradas, repasaremos algunas técnicas para realizar pentesting sobre APIs. En esta segunda … Pentesting en APIs (Parte 2) – OWASP Top 10Read more